SEARCH

検索詳細小澤 誠一数理・データサイエンスセンター教授

プロフィール

1989年神戸大学大学院工学研究科修士課程修了後、1998年に博士(工学)取得、2000年から神戸大学准教授、2011年より同教授。現在、神戸大学数理・データサイエンスセンター・センター長、大学院工学研究科電気電子工学専攻、未来医工学研究開発センターの教授を兼任し、2022年5月に株式会社テラアクソンを設立。修士学生のときにニューラルネットワークと出会い、以来35年以上にわたって、人工知能一筋で研究をしている。主に非定常環境における概念の継続学習、追加学習、知識移転、環境変動検出などの研究に従事し、最近は実環境で使えるAIを目指して、AI for Security / Security for AI、プライバシー保護データ解析、組織間連合学習の技術開発および応用を行っている。学会活動も活発に行っており、現在、International Neural Network Society 副会長、Asia Pacific Neural Network Society 前会長、システム制御情報学会 副会長、IEEE Transaction on Cyberneticsなどの英文誌編集員や国際会議など各種Chairを歴任してきた。AIの社会実装が真の意味で実現される世の中を目指して、日夜励んでいる。

研究者基本情報

■ 学位■ 研究ニュース

■ 授業科目

■ 研究キーワード

■ 研究分野

■ 委員歴

- 2023年12月 - 現在, The 31th International Conference on Neural Information Processing (ICONIP2024), Honorary Chair

- 2023年06月 - 現在, システム制御情報学会, 副会長

- 2021年06月 - 現在, IEEE World Congress on Computational Intelligence (WCCI) 2024, Financial Chair / IJCNN Technical Co-Chair

- 2019年01月 - 現在, International Neural Network Society (INNS), Vice-President

- 2017年01月 - 現在, IEEE CIS Smart World Technical Committee, Member

- 2017年01月 - 現在, IEEE Trans on Cybernetics, Associate Editor

- 2012年07月 - 現在, Pattern Analysis and Applications (Springer), Associate Editor

- 2010年01月 - 現在, IEEE CIS Neural Networks Technical Committee (NNTC), Member

- 2009年09月 - 現在, Evolving Systems (Springer), Editorial Board Member

- 2023年01月 - 2023年12月, Asia Pacific Neural Network Society (APNNS), Immedate Past President

- 2022年12月 - 2023年11月, The 30th International Conference on Neural Information Processing (ICONIP2023), Advisory Chair

- 2021年06月 - 2023年05月, システム制御情報学会, 理事(企画担当)

- 2021年03月 - 2023年02月, 日本神経回路学会, 副会長

- 2022年04月 - 2022年12月, The 29th International Conference on Neural Information Processing (ICONIP 2022), General Co-Chair

- 2022年01月 - 2022年12月, Artificial Intelligence and Cloud Computing Conference (AICCC 2022), General Co-Chair

- 2021年01月 - 2022年12月, Asia Pacific Neural Network Society (APNNS), President

- 2018年01月 - 2022年12月, IEEE Trans on Neural Networks and Learning Systems, Associate Editor

- 2020年09月 - 2021年07月, International Conference on Neural Networks (IJCNN) 2021, Program Co-Chairs

- 2020年06月 - 2021年05月, システム制御情報学会, 理事(庶務担当)

研究活動情報

■ 受賞- 2023年10月 情報処理学会, CSS2023奨励賞, 大規模言語モデルによるセキュリティ対策の視覚認知メカニズムのモデル化に向けた検討

- 2022年10月 情報処理学会, CSEC優秀研究賞, 機械学習を用いた悪性TLS通信の検知と通信特徴の推移に関する考察

- 2020年10月 情報処理学会, CSS2020コンセプト研究賞, ポート番号埋め込みベクトルを用いたダークネットスキャンパケット解析

- 2019年12月 Asia Pacific Neural Network Society, APNNS Excellent Service Award

- 2011年04月 IEEE Computational Intelligence Society, EAIS 2011 Outstanding Paper Award, "Incremental Recursive Fisher Linear Discriminant for Online Feature Extraction"に関する研究

- 2025年05月, Applied Sciences研究論文(学術雑誌)

- PURPOSE: Surgeons' adaptability to robotic manipulation remains underexplored. This study evaluated the participants' first-touch robotic training skills using the hinotori surgical robot system and its simulator (hi-Sim) to assess adaptability. METHODS: We enrolled 11 robotic surgeons (RS), 13 laparoscopic surgeons (LS), and 15 novices (N). After tutorial and training, participants performed pegboard tasks, camera and clutch operations, energizing operations, and suture sponge tasks on hi-Sim. They also completed a suture ligation task using the hinotori surgical robot system on a suture simulator. Median scores and task completion times were compared. RESULTS: Pegboard task scores were 95.0%, 92.0%, and 91.5% for the RS, LS, and N groups, respectively, with differences between the RS group and LS and N groups. Camera and clutch operation scores were 93.1%, 49.7%, and 89.1%, respectively, showing differences between the RS group and LS and N groups. Energizing operation scores were 90.9%, 85.2%, and 95.0%, respectively, with a significant difference between the LS and N groups. Suture sponge task scores were 90.6%, 43.1%, and 46.2%, respectively, with differences between the RS group and LS and N groups. For the suture ligation task, completion times were 368 s, 666 s, and 1095 s, respectively, indicating differences among groups. Suture scores were 12, 10, and 7 points, respectively, with differences between the RS and N groups. CONCLUSION: First-touch simulator-based robotic skills were partially influenced by prior robotic surgical experience, while suturing skills were affected by overall surgical experience. Thus, robotic training programs should be tailored to individual adaptability.2024年11月, Langenbeck's archives of surgery, 409(1) (1), 332 - 332, 英語, 国際誌[査読有り]研究論文(学術雑誌)

- 2024年11月, システム制御情報学会論文誌, 37(11) (11), 275 - 282, 日本語[査読有り]研究論文(学術雑誌)

- 2024年07月, Proc. of 2024 IEEE International Conference on Fuzzy Systems (FUZZ-IEEE), 1 - 8, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2024年, Proceedings - 2024 IEEE Cyber Science and Technology Congress, CyberSciTech 2024, 115 - 124, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Institute of Electrical and Electronics Engineers (IEEE), 2024年, IEEE Access, 12, 142101 - 142126, 英語[査読有り]研究論文(学術雑誌)

- 2024年01月, IEICE Trans. Inf. Syst., 107(1) (1), 2 - 12, 日本語[査読有り][招待有り]研究論文(学術雑誌)

- 2023年07月, Journal of Advanced Computational Intelligence and Intelligent Informatics, 27(4) (4), 603 - 608[査読有り][招待有り]研究論文(学術雑誌)

- 2023年01月, Artificial Intelligence in the Age of Neural Networks and Brain Computing, Second Edition, 251 - 267, 英語[査読有り][招待有り]論文集(書籍)内論文

- 2023年, IEEE Access, 11, 102727 - 102745, 英語[査読有り]研究論文(学術雑誌)

- 2022年12月, Applied Sciences, 英語[査読有り]研究論文(学術雑誌)

- 2022年12月, ICONIP (3), 683 - 692, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2022年04月, IEEE Access, 10, 43954 - 43963, 英語[査読有り]研究論文(学術雑誌)

- Information Processing Society of Japan, 2022年, Journal of Information Processing, 30, 789 - 795, 英語[査読有り][招待有り]研究論文(学術雑誌)

- 2022年, IEEE Access, 10, 57383 - 57397, 英語[査読有り]研究論文(学術雑誌)

- MDPI, 2021年11月, Engineering Proceedings, 9(1) (1), 1 - 4, 英語[査読有り]研究論文(学術雑誌)

- IEEE, 2021年07月, International Joint Conference on Neural Networks(IJCNN), 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2021年07月, Neural Information Processing. ICONIP 2021. Lecture Notes in Computer Science, 13109, 669 - 680, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Springer International Publishing, 2020年12月, In: Yang H., Pasupa K., Leung A.CS., Kwok J.T., Chan J.H., King I. (eds) Neural Information Processing. ICONIP 2020. Lecture Notes in Computer Science, vol 12533. Springer, Cham., 593 - 603[査読有り]論文集(書籍)内論文

- Springer International Publishing, 2020年12月, In: Yang H., Pasupa K., Leung A.CS., Kwok J.T., Chan J.H., King I. (eds) Neural Information Processing. ICONIP 2020. Lecture Notes in Computer Science, vol 12533. Springer, Cham., 558 - 569, 英語[査読有り]論文集(書籍)内論文

- 2020年11月, APPLIED SCIENCES-BASEL, 10(22) (22), 英語[査読有り]研究論文(学術雑誌)

- 2020年09月, CAAI TRANSACTIONS ON INTELLIGENCE TECHNOLOGY, 5(3) (3), 184 - 192, 英語[査読有り]研究論文(学術雑誌)

- 2020年07月, 2020 International Joint Conference on Neural Networks (IJCNN), 1 - 8, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2020年07月, 2020 International Joint Conference on Neural Networks (IJCNN), 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2020年02月, INTERNATIONAL JOURNAL OF INFORMATION SECURITY, 19(1) (1), 83 - 92, 英語, 国際誌, 国際共著していない[査読有り]研究論文(学術雑誌)

- 2019年12月, Aust. J. Intell. Inf. Process. Syst., 17(1) (1), 78 - 86, 英語t-Distributed Stochastic Neighbor Embedding Spectral Clustering using higher order approximations.[査読有り]研究論文(学術雑誌)

- 2019年12月, In: Gedeon T., Wong K., Lee M. (eds) Neural Information Processing. ICONIP 2019. Lecture Notes in Computer Science, vol 11955. Springer, Cham., 319 - 327, 英語[査読有り]論文集(書籍)内論文

- IEEE, 2019年11月, 2019 International Conference on Data Mining Workshops (ICDMW), 37 - 44, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2019年11月, APPLIED SOFT COMPUTING, 84, 英語, 国際誌, 国際共著していない[査読有り]研究論文(学術雑誌)

- 2019年09月, ICISIP 2019 : The 7th IIAE International Conference on Intelligent Systems and Image Processing 2019, 278 - 285, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2019年06月, 12th European Federation for Information Technology in Agriculture, Food and the Environment (EFITA) International Conference, 英語Feature Selection and Grouping of Cultivation Environment Data to Extract High/Low Yield Inhibition Factor of Soybeans[査読有り]研究論文(国際会議プロシーディングス)

- Recently, smart agriculture, a new approach to farming using ICT, has been received great attention. To control cultivate condition precisely, it is important to capture the growth state of plants as well as environmental factors such as temperature, moisture, solar radiation, etc. In this paper, we propose an image sensing method to detect soy flowers and seedpods as growth faIEEE SMC, 2018年10月, Proceedings of the 2018 IEEE International Conference on Systems, Man, and Cybernetics, 1 - 6, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Detection of Malicious JavaScript Contents Using Doc2vec Feature LearningTo add more functionality and enhance usability of web applications, JavaScript (JS) is frequently used. Even with many advantages and usefulness of JS, an annoying fact is that many recent cyberattacks such as drive-by-download attacks exploit vulnerability of JS codes. In general, malicious JS codes are not easy to detect, because they sneakily exploit vulnerabilities of browIEEE, 2018年07月, Proc. of 2018 International Joint Conference on Neural Networks, 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Optimal pattern Discovery to Reveal the High Yield Inhibition Factor of SoybeansOur research group is working on soybeans which the quantity of yielding is difficult to predict. We focus on the common characteristics observed at multiple cultivation points, in order to examine methods to acquire new knowledge in deciding the work based on the amount of yields. Our previous study has examined a method to discover optimal patterns using qualitative value of2018年04月, Journal of the Institute of Industrial Applications Engineers (Web), 6(2) (2), 66‐72 (WEB ONLY), 英語[査読有り][招待有り]研究論文(学術雑誌)

- Elsevier, 2018年01月, Artificial Intelligence in the Age of Neural Networks and Brain Computing, 245 - 263, 英語論文集(書籍)内論文

- 2018年, 2018 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 2018-July, 1 - 8, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2018年01月, APPLIED SOFT COMPUTING, 62, 592 - 601, 英語[査読有り]研究論文(学術雑誌)

- 2018年, 2018 IEEE INTERNATIONAL CONFERENCE ON SYSTEMS, MAN, AND CYBERNETICS (SMC), 1693 - 1698, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2018年, INNS CONFERENCE ON BIG DATA AND DEEP LEARNING, 144(144) (144), 118 - 123, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2018年, NEURAL INFORMATION PROCESSING (ICONIP 2018), PT IV, 11304, 349 - 358, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年09月, Proceedings of IIAE International Conference on Intelligent Systems and Image Processing (Web), 5th, 209‐216 (WEB ONLY), 英語Optimal Pattern Discovery based on Cultivation Data for Elucidation of High Yield Inhibition Factor of Soybean[査読有り]研究論文(国際会議プロシーディングス)

- There is a high demand to promote efficiency in agriculture, as the number of workers engaging in agriculture has been decreasing and aging in recent years. Our research group is working on soybeans which the quantity of yielding is difficult to predict. We focus on the common characteristics observed at multiple cultivation points, in order to examine methods to acquire new kn産業応用工学会, 2017年07月, The 5th IIAE International Conference on Intelligent Systems and Image Processing 2017 (ICISIP2017), 209 - 216, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年, 2017 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 2017-May, 1628 - 1632, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年, 2017 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 1787 - 1793, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年, NEURAL INFORMATION PROCESSING, ICONIP 2017, PT V, 10638(5) (5), 888 - 896, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年, 2017 IEEE SYMPOSIUM SERIES ON COMPUTATIONAL INTELLIGENCE (SSCI), 2017(2) (2), 1350 - 1357, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2017年, 2017 IEEE SYMPOSIUM SERIES ON COMPUTATIONAL INTELLIGENCE (SSCI), 2018-January, 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Association for Computing Machinery, 2016年12月, ACM International Conference Proceeding Series, 19 - 24, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2016年09月, EVOLVING SYSTEMS, 7(3) (3), 173 - 186, 英語[査読有り]研究論文(学術雑誌)

- Springer Verlag, 2016年09月, Evolving Systems, 7(3) (3), 173 - 186, 英語[査読有り]研究論文(学術雑誌)

- 2016年07月, 2016 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 60th, 3364 - 3370, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2016年03月, EVOLVING SYSTEMS, 7(1) (1), 15 - 27, 英語[査読有り]研究論文(学術雑誌)

- In recent years, along with the popularization of SNS, the incidents, which are called flaming, that the number of negative comments surges are on the increase. This becomes a problem for companies because flamings hurt companies' reputation. In order to minimalize the damage of reputation, we propose the method that detects flamings by estimating the sentiment polarities of SNS comments. Because of the unique SNS characteristics such as repetition of same comments, the polarities of words are sometimes wrongly estimated. To alleviate this problem, transfer learning is introduced. In this research, the sentiment polarities of words are trained in every domain. This will enable to extract the words that are domain-specific and dictate the polarity of comments. These words are occurred in retweets. Transfer learning is implemented to non-extracted words by averaging the occurrence probabilities in other domains. These processes keep the polarities of important words that dictate the polarity of comments and modify the wrongly estimated polarities of words. The experimental results show that the proposed method improves the performance of estimating the sentiment polarity of comments. Moreover, flamings can be detected without missing by monitoring time course of the number of negative comments.一般社団法人 電気学会, 2016年03月, 電気学会論文誌 C, 136(3) (3), 340 - 347, 日本語[査読有り]研究論文(学術雑誌)

- 2016年, 2016 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 2016-, 2979 - 2985, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2016年, NEURAL INFORMATION PROCESSING, ICONIP 2016, PT III, 9949, 119 - 128, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2016年, PROCEEDINGS OF THE WORKSHOP ON TIME SERIES ANALYTICS AND APPLICATIONS (TSAA'16), 19 - 24, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2016年, PROCEEDINGS OF 2016 IEEE SYMPOSIUM SERIES ON COMPUTATIONAL INTELLIGENCE (SSCI), 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Multi-dimensional Unfolding (MU) is a method to visualize relevance data between two sets (e.g., preference data) as a single scatter plot. Usually, in the analysis of relevance data, users are interested in which elements are strongly related to each other (e.g., how much an individual likes an item), and not in which elements are irrelevant to each other. However, the conventシステム制御情報学会, 2016年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 60th, 4p - 252, 日本語

- Institute of Electrical and Electronics Engineers Inc., 2015年09月, Proceedings of the International Joint Conference on Neural Networks, 2015-, 1 - 7, 英語[査読有り]研究論文(国際会議プロシーディングス)

- A Non-Destructive Measurement Method for Agricultural Plants Using Image SensingThis paper presents a non-destructive image sensing method to estimate the height of agricultural plants. In this method, several images are taken by moving a digital camera attached to a single-axis robot, and the two consecutive images with a plant tip are automatically matched using SIFT keypoints. Then, the plant height is estimated from the two images based on the triangul2015年09月, Proc. of Int. Symposium on Applied Electromagnetics and Mechanics, 1 - 2, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 神戸大学大学院工学研究科, 2015年, Memoirs of the Graduate Schools of Engineering and System Informatics Kobe University, 7, 8 - 13, 英語

- 2015年, 2015 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 英語An Autonomous Online Malicious Spam Email Detection System Using Extended RBF Network[査読有り]研究論文(国際会議プロシーディングス)

- In this paper, we propose a new online system that can quickly detect malicious spam emails and adapt to the changes in the email contents and the Uniform Resource Locator (URL) links leading to malicious websites by updating the system daily. We introduce an autonomous function for a server to generate training examples, in which double-bounce emails are automatically collecteScientific Research Publishing, 2015年, Journal of Intelligent Learning Systems and Applications,, 7, 42 - 57, 英語[査読有り]研究論文(学術雑誌)

- 2015年, INNS CONFERENCE ON BIG DATA 2015 PROGRAM, 53, 175 - 182, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2015年, NEURAL INFORMATION PROCESSING, ICONIP 2015, PT IV, 9492, 376 - 383, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2014年06月, NEUROCOMPUTING, 134, 280 - 288, 英語[査読有り]研究論文(学術雑誌)

- In real life, data are not always generated under stationary environments. However, traditional learning systems have normally assumed that the property of data streams is stationary over time, and this sometimes leads to the degradation in the system performance when there are some hidden contexts changes (e.g. changes in class boundaries and temporal trends in time series). SInstitute of Systems, Control and Information Engineers, 2014年04月, Trans. of Institute of Systems, Control and Information Engineers, 27(4) (4), 133 - 140, 英語[査読有り][招待有り]研究論文(学術雑誌)

- 神戸大学大学院工学研究科, 2014年, Memoirs of the Graduate Schools of Engineering and System Informatics Kobe University, 6, 13 - 17, 英語

- 2014年, SMART DIGITAL FUTURES 2014, 262, 402 - 411, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2014年, PROCEEDINGS OF THE 2014 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 3135 - 3142, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2014年, 2014 NINTH ASIA JOINT CONFERENCE ON INFORMATION SECURITY (ASIA JCIS), 39 - 43, 英語[査読有り]研究論文(国際会議プロシーディングス)

- ダークネットトラフィック観測によるDDoSバックスキャッタ判定DDoS攻撃は企業や団体に深刻な経済損害を与える脅威であり,早急にDDoS攻撃を検知することが重要である.本研究では,ダークネットセンサで観測されたパケットトラフィック情報からDDoS攻撃によるバックスキャッタであるか否かを高速に判定する手法を提案する.短時間のパケットデータから送信元/送信先ポートや送信元/送信先IPなどに関連した12の特徴を抽出し,サポートベクターマシーン(SVM)を用いた分類を試みる.評価実験では,バックスキャッタか否かのラベル情報を与えることのできる80番ポートからのTCPパケットと53番ポートからのUDPパケットを用いて,これらの特徴ベクトルからDDoS攻撃によるバックスキャッタか否かの判定を行う.評価実験により,提案手法によって高い精度でバックスキャッタを判別できることを示す.一般社団法人電子情報通信学会, 2014年, 電子情報通信学会技術研究報告, 114(340(ICSS2014 51-62)) (340(ICSS2014 51-62)), 49 - 53, 日本語

- 2014年, 2014 IEEE SYMPOSIUM ON COMPUTATIONAL INTELLIGENCE IN BIG DATA (CIBD), 20 - 25, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2014年, NEURAL INFORMATION PROCESSING, ICONIP 2014, PT III, 8836, 365 - 372, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2013年04月, ELECTRONICS AND COMMUNICATIONS IN JAPAN, 96(4) (4), 29 - 40, 英語[査読有り]研究論文(学術雑誌)

- 2013年, 2013 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 1 - 8, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2013年, 2013 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), 1 - 8, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2013年, ARTIFICIAL NEURAL NETWORKS AND MACHINE LEARNING - ICANN 2013, 8131, 162 - 169, 英語[査読有り]研究論文(国際会議プロシーディングス)

- Springer, 2013年, Lecture Notes in Computer Science (including subseries Lecture Notes in Artificial Intelligence and Lecture Notes in Bioinformatics), 8226(1) (1), 369 - 376, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 追加学習型主成分分析の高速化と顔画像認識への応用従来の追加学習型主成分分析(IPCA) では, 訓練データが一つまたは少数ずつ与えられるたびに固有値問題を解く必要がある. 一般に固有値計算は計算量が多いため, 繰り返し固有値問題を解くことは, 特に顔画像などの高次元データから特徴を抽出する際, 学習のリアルタイム性を損なうことにつながる. そこで, 本研究では, できるだけ認識性能を保ったまま, 固有値問題を解く回数を減らし, IPCA のリアルタイム実行性を高めた改良手法を提案する.逐次的に入力される顔画像データに対して, 提案した改良型CIPCA アルゴリズムがリアルタイムで主成分特徴を学習できることを示す.社団法人電子情報通信学会, 2012年06月, 信学技報, 112(108) (108), 1 - 6, 日本語研究論文(研究会,シンポジウム資料等)

- Along with the development of the network technology and high-performance small devices such as surveillance cameras and smart phones, various kinds of multimodal information (texts, images, sound, etc.) are captured real-time and shared among systems through networks. Such information is given to a system as a stream of data. In a person identification system based on face recognition, for example, image frames of a face are captured by a video camera and given to the system for an identification purpose. Those face images are considered as a stream of data. Therefore, in order to identify a person more accurately under realistic environments, a high-performance feature extraction method for streaming data, which can be autonomously adapted to the change of data distributions, is solicited. In this review paper, we discuss a recent trend on online feature extraction for streaming data. There have been proposed a variety of feature extraction methods for streaming data recently. Due to the space limitation, we here focus on the incremental principal component analysis.一般社団法人 電気学会, 2012年, 電気学会論文誌 C, 132(1) (1), 6 - 13, 日本語

- IEEE, 2012年, 2012 IEEE Conference on Evolving and Adaptive Intelligent Systems, EAIS 2012 - Proceedings, 7 - 10, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2012年, NEURAL INFORMATION PROCESSING, ICONIP 2012, PT II, 7664, 640 - 647, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2012年, 2012 IEEE INTERNATIONAL CONFERENCE ON DEVELOPMENT AND LEARNING AND EPIGENETIC ROBOTICS (ICDL), 1 - 2, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2012年, 2012 11TH INTERNATIONAL CONFERENCE ON MACHINE LEARNING AND APPLICATIONS (ICMLA 2012), VOL 1, 671 - 674, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2011年12月, Evolving Systems, 2(4) (4), 215 - 217, 英語[査読有り]研究論文(学術雑誌)

- 2011年12月, Evolving Systems, 2(4) (4), 261 - 272, 英語[査読有り]研究論文(学術雑誌)

- 2011年06月, NEURAL PROCESSING LETTERS, 33(3) (3), 283 - 299, 英語[査読有り]研究論文(学術雑誌)

- 2011年, IEEE SSCI 2011: Symposium Series on Computational Intelligence - EAIS 2011: 2011 IEEE Workshop on Evolving and Adaptive Intelligent Systems, 70 - 76, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2011年, 2011 IEEE INTERNATIONAL CONFERENCE ON ACOUSTICS, SPEECH, AND SIGNAL PROCESSING, pp. 1493 - 1496, 1493 - 1496, 英語[査読有り]研究論文(国際会議プロシーディングス)

- This paper proposes a new online feature extraction method called Incremental Recursive Fisher Linear Discriminant (IRFLD) whose batch learning algorithm called RFLD has been proposed by Xiang et al. In the conventional Linear Discriminant Analysis (LDA), the number of discriminant vectors is limited to the number of classes minus one due to the rank of the between-class covariance matrix. However, RFLD and the proposed IRFLD can break this limit; that is, an arbitrary number of discriminant vectors can be obtained. In the proposed IRFLD, the Pang et al.'s Incremental Linear Discriminant Analysis (ILDA) is extended such that effective discriminant vectors are recursively searched for the complementary space of a conventional discriminant subspace. In addition, to estimate a suitable number of effective discriminant vectors, the classification accuracy is evaluated with a cross-validation method in an online manner. For this purpose, validation data are obtained by performing the k-means clustering against incoming training data and previous validation data. The performance of IRFLD is evaluated for 16 benchmark data sets. The experimental results show that the final classification accuracies of IRFLD are always better than those of ILDA. We also reveal that this performance improvement is attained by adding discriminant vectors in a complementary LDA subspace.一般社団法人 電気学会, 2011年, 電気学会論文誌 C, 131(7) (7), 1368 - 1376, 日本語

- 2011年, 2011 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), pp. 2911-2916, 2911 - 2916, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2011年, 2011 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS (IJCNN), pp. 2881-2888, 2881 - 2888, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2011年, Proceedings - 10th International Conference on Machine Learning and Applications, ICMLA 2011, 2, 35 - 40, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2010年12月, Journal of Intelligent Learning Systems and Applications, Vol. 2, No. 4, pp. 200-211, 英語Fast Variable Selection by Block Addition and Block Deletion[査読有り]研究論文(学術雑誌)

- 2010年12月, Journal of Intelligent Learning Systems and Applications, Vol. 2, No. 4, pp. 179-189, 英語An Autonomous Incremental Learning Algorithm for Radial Basis Function Networks[査読有り]研究論文(学術雑誌)

- 2010年08月, Evolving Systems, 1(1) (1), 17 - 27, 英語[査読有り]研究論文(学術雑誌)

- 2010年02月, INTERNATIONAL JOURNAL OF INNOVATIVE COMPUTING INFORMATION AND CONTROL, 6(2) (2), 577 - 590, 英語A REINFORCEMENT LEARNING MODEL USING DETERMINISTIC STATE-ACTION SEQUENCES[査読有り]研究論文(学術雑誌)

- 追加学習型カーネル主成分分析によるオンライン特徴抽出本論文では,初期データにのみ教師情報が与えられる「準教師付き学習タスク」において,ストリーミングデータからオンラインで非線形な特徴を抽出できる追加学習型カーネル主成分分析(IKPCA)を提案する.提案するIKPCAでは,学習データが入力されるたびにカーネル主成分分析の固有値問題を更新し,それを解くことで固有ベクトルの更新を行う.特徴固有空間で一次独立なデータを選択して固有ベクトルを表現するため,データの一次独立性を判定する必要がなく,追加学習時に保持するデータ数が少なくなって学習が高速化される.ベンチマークデータを用いた評価実験において,主成分分析(PCA)と追加学習型主成分分析(IPCA),更にカーネル主成分分析(KPCA)と比較し,IKPCAで得られる特徴量の評価を行った.その結果,IKPCAによってバッチ学習のKPCAと同等の認識性能が得られ,安定した追加学習が行われることを示した.このことは,IKPCAとKPCAにおいて,固有ベクトルや固有値の一致度を調べた実験からも確認された.また,多くの評価データでPCAやIPCAよりも,認識性能の優れた特徴が得られることを示した.一般社団法人電子情報通信学会, 2010年, 電子情報通信学会論文誌 D, J93-D(6) (6), 826 - 836, 日本語

- 2010年, 2010 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS IJCNN 2010, pp. 706-71, 英語An Autonomous Incremental Learning Algorithm of Resource Allocating Network for Online Pattern Recognition[査読有り]研究論文(国際会議プロシーディングス)

- To avoid the catastrophic interference in incremental learning, we have proposed Resource Allocating Network with Long Term Memory (RAN-LTM). In RAN-LTM, not only new training data but also some memory items stored in long-term memory are trained either by a gradient descent algorithm or by solving a linear regression problem. In the latter approach, radial basis function (RBF) centers are not trained but selected based on output errors when connection weights are updated. The proposed incremental learning algorithm belongs to the latter approach where the errors not only for a training data but also for several retrieved memory items and pseudo training data are minimized to suppress the catastrophic interference. The novelty of the proposed algorithm is that connection weights to be learned are restricted based on RBF activation in order to improve the efficiency in learning time and memory size. We evaluate the performance of the proposed algorithm in one-dimensional and multi-dimensional function approximation problems in terms of approximation accuracy, learning time, and average memory size. The experimental results demonstrate that the proposed algorithm can learn fast and have good performance with less memory size compared to memory-based learning methods.一般社団法人 電気学会, 2010年, 電気学会論文誌 C, 130(9) (9), 1667 - 1673, 日本語

- 2010年, PRICAI 2010: TRENDS IN ARTIFICIAL INTELLIGENCE, 6230, 445 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2010年, PRICAI 2010: TRENDS IN ARTIFICIAL INTELLIGENCE, 6230, 487 - 497, 英語[査読有り]研究論文(国際会議プロシーディングス)

- When environments are dynamically changed for agents, the knowledge acquired in an environment might be useless in future. In such dynamic environments, agents should be able to not only acquire new knowledge but also modify old knowledge in learning. However, modifying all knowledge acquired before is not efficient because the knowledge once acquired may be useful again when similar environment reappears and some knowledge can be shared among different environments. To learn efficiently in such environments, we propose a neural network model that consists of the following modules: resource allocating network, long-term & short-term memory, and environment change detector. We evaluate the model under a class of dynamic environments where multiple function approximation tasks are sequentially given. The experimental results demonstrate that the proposed model possesses stable incremental learning, accurate environmental change detection, proper association and recall of old knowledge, and efficient knowledge transfer.一般社団法人 電気学会, 2010年, 電気学会論文誌 C, 130(1) (1), 21 - 28, 日本語

- 2009年03月, IEEE TRANSACTIONS ON NEURAL NETWORKS, 20(3) (3), 430 - 445, 英語[査読有り]研究論文(学術雑誌)

- Institute of Electrical Engineers of Japan, 2009年, 電気学会論文誌C, 129(4) (4), 21 - 743, 英語[査読有り]研究論文(学術雑誌)

- 2009年, IJCNN: 2009 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS, VOLS 1- 6, pp. 2401-2408, 1616 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, IJCNN: 2009 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS, VOLS 1- 6, pp. 2310-2315, 2671 - 2676, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, IJCNN: 2009 INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS, VOLS 1- 6, pp. 2394-2400, 2889 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, ADVANCES IN NEURO-INFORMATION PROCESSING, PT I, 5506, 1196 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, ADVANCES IN NEURO-INFORMATION PROCESSING, PT I, 5506, 1163 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, ADVANCES IN NEURO-INFORMATION PROCESSING, PT I, 5506, 821 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, Memetic Computing, 1(3) (3), 221 - 228, 英語[査読有り]研究論文(学術雑誌)

- 2009年, 2009 IEEE INTERNATIONAL CONFERENCE ON SYSTEMS, MAN AND CYBERNETICS (SMC 2009), VOLS 1-9, 6 pages, 3088 - 3093, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, INTELLIGENT DATA ENGINEERING AND AUTOMATED LEARNING, PROCEEDINGS, 5788, 134 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2009年, NEURAL INFORMATION PROCESSING, PT 1, PROCEEDINGS, 5863, 562 - 569, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2008年06月, IEEE TRANSACTIONS ON NEURAL NETWORKS, 19(6) (6), 1061 - 1074, 英語[査読有り]研究論文(学術雑誌)

- 2008年, 2008 PROCEEDINGS OF SICE ANNUAL CONFERENCE, VOLS 1-7, 2370 - +, 英語An Incremental Principal Component Analysis Based on Dynamic Accumulation Ratio[査読有り]研究論文(国際会議プロシーディングス)

- 2008年, NEURAL INFORMATION PROCESSING, PART II, 4985, 396 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2008年, SEVENTH INTERNATIONAL CONFERENCE ON MACHINE LEARNING AND APPLICATIONS, PROCEEDINGS, pp. 747- 751, 747 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2007年11月, IEICE TRANSACTIONS ON INFORMATION AND SYSTEMS, E90D(11) (11), 1853 - 1863, 英語[査読有り]研究論文(学術雑誌)

- 2007年, IEEE International Conference on Neural Networks - Conference Proceedings, 2346 - 2351, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2007年, PROCEEDINGS OF SICE ANNUAL CONFERENCE, VOLS 1-8, 1963 - 1966, 英語An online face recognition system with incremental learning ability[査読有り]研究論文(国際会議プロシーディングス)

- 2007年, 2007 IEEE INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS, VOLS 1-6, CD-ROM (6 pages), 2346 - 2351, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2007年, 2007 INTERNATIONAL SYMPOSIUM ON INTELLIGENT SIGNAL PROCESSING AND COMMUNICATION SYSTEMS, VOLS 1 AND 2, CD-ROM (4 pages), 674 - +, 英語Boosting Kernel Discriminant Analysis for pattern classification[査読有り]研究論文(国際会議プロシーディングス)

- Independent component analysis (ICA) is a technique of transforming observation signals into their unknown independent components; hence ICA has been often applied to blind signal separation problems. In this application, it is expected that the obtained independent components extract essential information of independent signal sources from input data in an unsupervised fashion. Based on such characteristics, ICA is recently utilized as a feature extraction method for images and sounds for recognition purposes. However, since ICA is an unsupervised learning, the obtained independent components are not always useful in recognition. To overcome this problem, we propose a supervised approach to ICA using category information. The proposed method is implemented in a conventional three-layered neural network, but its objective function to be minimized is defined for not only the output layer but also the hidden layer. The objective function consists of the following two terms: one evaluates the kurtosis of hidden unit outputs and the other evaluates the error between output signals and their teacher signals. The experiments are performed for some standard datasets to evaluate the proposed algorithm. It is verified that higher recognition accuracy is attained by the proposed method as compared with a conventional ICA algorithm.一般社団法人 電気学会, 2006年04月, 電気学会論文誌. C, 電子・情報・システム部門誌 = The transactions of the Institute of Electrical Engineers of Japan. C, A publication of Electronics, Information and System Society, 126(4) (4), 542 - 547, 日本語

- 2006年02月, Proc. Int. Workshop on Fuzzy Systems & Innovational Computing (FIC2004) 1 (CD-ROM), 2(1) (1), 181 - 192, 英語On-line Feature Selection for Adaptive Evolving Connectionist[査読有り]研究論文(学術雑誌)

- Institute of Electrical and Electronics Engineers Inc., 2006年, IEEE International Conference on Neural Networks - Conference Proceedings, 3421 - 3427, 英語研究論文(国際会議プロシーディングス)

- 2006年, INTERNATIONAL CONFERENCE ON COMPUTATIONAL INTELLIGENCE FOR MODELLING, CONTROL & AUTOMATION JOINTLY WITH INTERNATIONAL CONFERENCE ON INTELLIGENT AGENTS, WEB TECHNOLOGIES & INTERNET COMMERCE, VOL 1, PROCEEDINGS, Vol. 1, pp. 595-600, 595 - +, 英語Incremental kernel PCA for online learning of feature space[査読有り]研究論文(国際会議プロシーディングス)

- 2006年01月, International Journal of Knowledge-Based & Intelligent Engineering Systems, Vol. 10, No. 1, pp. 57-65, 英語Incremental Learning of Feature Space and Classifier for On-Line Pattern Recognition[査読有り]研究論文(学術雑誌)

- 2006年, 2006 IEEE INTERNATIONAL CONFERENCE ON FUZZY SYSTEMS, VOLS 1-5, pp. 10493-10500, 2278 - +, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2006年, 2006 IEEE INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORK PROCEEDINGS, VOLS 1-10, pp. 6453-6459, 3421 - +, 英語An incremental learning algorithm of ensemble classifier systems[査読有り]研究論文(国際会議プロシーディングス)

- 2005年10月, IEEE TRANSACTIONS ON SYSTEMS MAN AND CYBERNETICS PART B-CYBERNETICS, 35(5) (5), 905 - 914, 英語[査読有り]研究論文(学術雑誌)

- 2005年10月, NEURAL PROCESSING LETTERS, 22(2) (2), 113 - 124, 英語[査読有り]研究論文(学術雑誌)

- 2005年06月, NEURAL NETWORKS, 18(5-6) (5-6), 575 - 584, 英語[査読有り]研究論文(学術雑誌)

- Applications of independent component analysis (ICA) to feature extraction have been a topic of research interest. However, the effectiveness of pattern features extracted by conventional ICA algorithms greatly depends on datasets in general. As one of the reasons, we have pointed out that conventional ICA features are obtained by increasing only their independence even if class information is available. In this paper, we propose a supervised learning approach to ICA to extract useful and robust features. The proposed method consists of several modules, each of which is responsible for extracting features for each class and identifying the class labels using the k nearest neighbor classifier. All the module outputs are combined to identify final results based on a majority rule. We evaluate the performance of the proposed method in several recognition tasks. From these results, we confirm the effectiveness of the recognition method using independent components for each class.一般社団法人 電気学会, 2005年05月, 電気学会論文誌. C, 電子・情報・システム部門誌 = The transactions of the Institute of Electrical Engineers of Japan. C, A publication of Electronics, Information and System Society, 125(5) (5), 807 - 812, 日本語

- 2005年, Adaptive and Natural Computing Algorithms, 429 - 432, 英語Boosting Kernel discriminant analysis with adaptive Kernel selection[査読有り]研究論文(国際会議プロシーディングス)

- 2005年, ADVANCES IN NEURAL NETWORKS - ISNN 2005, PT 2, PROCEEDINGS, 3497, 51 - 56, 英語Chunk incremental LDA computing on data streams[査読有り]研究論文(学術雑誌)

- 2005年, Proceedings of the International Joint Conference on Neural Networks (IJCNN), 5, 3174 - 3179, 英語[査読有り]研究論文(国際会議プロシーディングス)

- 2004年12月, NEUROCOMPUTING, 62, 427 - 440, 英語[査読有り]研究論文(学術雑誌)

- When training samples are given incrementally, neural networks often suffer from the catastrophic interference, which results in forgetting input-output relationships acquired in the past. To avoid the catastrophic interference, we have proposed Resource Allocating Network with Long-Term Memory (RAN-LTM). In RAN-LTM, not only a new training sample but also some memory items stored in long-term memory are used for training based on a gradient descent algorithm. In general, the gradient descent algorithm is usually slow and can be easily fallen into local minima. In this paper, to alleviate these problems, we introduce a linear regression approach into the learning of RAN-LTM, in which its centers are not trained but selected based on output errors in an incremental fashion. In this approach, the regression is carried out for not only a training sample and memory items but also pseudodata that are selected around the centers of hidden units based on the complexity of an approximated function. This selection reduces the total number of pseudodata at each learning step; as a result, fast incremental learning is realized in RAN-LTM. Since only memory items are stored in memory, the proposed RAN-LTM does not need so much memory capacity when the incremental learning is carried out. This property is useful especially for small-scale systems. To verify these characteristics of RAN-LTM, we apply it to several function approximation problems, in which the performance in approximation accuracy, learning time, and needed memory capacity are investigated by comparison with some conventional models. Moreover, when extending the learning domain with time, the increase trends in learning time and needed memory capacity are investigated. From the experimental results, it is verified that the proposed model can learn fast and accurately, and that it needs rather small memory capacity so far as the learning domain is not too large.公益社団法人 計測自動制御学会, 2004年, 計測自動制御学会論文集, 40(12) (12), 1227 - 1235, 日本語

- Recently, Independent Component Analysis (ICA) has been applied to not only problems of blind signal separation, but also feature extraction of patterns. However, the effectiveness of pattern features extracted by conventional ICA algorithms depends on pattern sets; that is, how patterns are distributed in the feature space. As one of the reasons, we have pointed out that ICA features are obtained by increasing only their independence even if the class information is available. In this context, we can expect that more high-performance features can be obtained by introducing the class information into conventional ICA algorithms.一般社団法人 電気学会, 2004年01月, 電気学会論文誌. C, 電子・情報・システム部門誌 = The transactions of the Institute of Electrical Engineers of Japan. C, A publication of Electronics, Information and System Society, 124(1) (1), 157 - 163, 日本語

In this paper, we propose a supervised ICA (SICA) that maximizes Mahalanobis distance between features of different classes as well as maximize their independence. In the first experiment, two-dimensional artificial data are applied to the proposed SICA algorithm to see how maximizing Mahalanobis distance works well in the feature extraction. As a result, we demonstrate that the proposed SICA algorithm gives good features with high separability as compared with principal component analysis and a conventional ICA. In the second experiment, the recognition performance of features extracted by the proposed SICA is evaluated using the three data sets of UCI Machine Learning Repository. From the results, we show that the better recognition accuracy is obtained using our proposed SICA. Furthermore, we show that pattern features extracted by SICA are better than those extracted by only maximizing the Mahalanobis distance. - 2004年, Proc.of 7th International Conference on Adaptive and Natural Computing Algorithm, 英語A Memory-based Reingorcement Learning Model Utilizing Macro-Actions[査読有り]研究論文(国際会議プロシーディングス)

- 2004年, 2004 IEEE INTERNATIONAL CONFERENCE ON FUZZY SYSTEMS, VOLS 1-3, PROCEEDINGS, 437 - 442, 英語A memory-based neural network model for efficient adaptation to dynamic environments[査読有り]研究論文(国際会議プロシーディングス)

- 2004年, NEURAL INFORMATION PROCESSING, 3316, 1052 - 1057, 英語Supervised independent component analysis with class information[査読有り]研究論文(学術雑誌)

- 2004年, BIOMETRIC AUTHENTICATION, PROCEEDINGS, 3072, 155 - 161, 英語One-pass incremental membership authentication by face classification[査読有り]研究論文(学術雑誌)

- 2004年, PRICAI 2004: TRENDS IN ARTIFICIAL INTELLIGENCE, PROCEEDINGS, 3157, 231 - 240, 英語A modified incremental principal component analysis for on-line learning of feature space and classifier[査読有り]研究論文(学術雑誌)

- It is important to detect gas leakage sounds from pipes in petroleum refining plants and chemical plants, as often the gas used in these plants are flammable or poisonous. In order to detect the leakage accurately, we should select a feature extraction method for sounds properly. The purpose of this paper is to examine whether independent component analysis (ICA) is useful as a feature extraction method. Several experiments are performed in a plant using an artificial gas leakage device under various experimental conditions. A separating matrix that separates the independent components from collected leakage sounds and background noises is trained by an ICA algorithm. Through several simulations, we find that most basis functions acquired from this training are localized in frequency. Furthermore, there are remarkable differences in amplitude of some independent components between leakage sounds and background noises. From these results, we confirm that the feature extraction using the ICA algorithm is very useful for detecting gas leakage sounds.システム制御情報学会, 2003年10月, システム制御情報学会論文誌, 16(10) (10), 539 - 547, 日本語

- 2003年09月, Proceedings of the International Joint Conference on Neural Networks, 1, 102 - 107A Fast Incremental Learning Algorithm of RBF Networks with Long-Term Memory

- In reinforcement learning problems, the agent learns what to do so as to maximize numerical rewards. In many cases, the agent learns its proper actions through the estimation of an action-value function. When the agent's states are continuous, the action-value function cannot be represented by a lookup table in general. A solution for this problem is that a neural network is utilized for approximating it. However, when neural networks are trained incrementally, input-output relationships that are trained formerly tend to be collapsed by given new data. This phenomenon is called “interference”. Since the rewards are incrementally given from the environment, the interference could be also serious in reinforcement learning problems. To solve this problem, we propose a memory-based reinforcement learning model that is composed of Resource Allocating Network and memory. The distinctive feature of the proposed model is that it needs quite a small main memory to execute the accurate learning of action-value functions. To examine this feature, the proposed model is applied to the two conventional problems: Random Walk Task and Extended Mountain-Car Task. In these tasks, the learning domains are temporally expanded in order to evaluate the incremental learning ability. In the simulations, we verify that the proposed model can approximate proper action-value functions with quite a small main memory as compared with the conventional approaches.公益社団法人 計測自動制御学会, 2003年, 計測自動制御学会論文集, 39(12) (12), 1129 - 1135, 日本語

- When the environment is dynamically changed for agents, knowledge acquired from an environment might be useless in the future environments. Therefore, agents should not only acquire new knowledge but also modify or delete old knowledge. However, this modification and deletion are not always efficient in learning. Because the knowledge once acquired in the past can be useful again in the future when the same environment reappears. To learn efficiently in this situation, agents should have memory to store old knowledge. In this paper, we propose an agent architecture that consists of four modules: resource allocating network (RAN), long-term memory (LTM), association buffer (A-Buffer), and environmental change detector (ECD). To evaluate the adaptability in a class of dynamic environments, we apply this model to a simple problem that some target functions to be approximated are changed in turn.一般社団法人 システム制御情報学会, 2003年, システム制御情報学会 研究発表講演会講演論文集, 3(0) (0), 5506 - 5506, 英語

- 2003年, Proc. ANZIIS 2003, 155-161, 英語A Face Recognition System Using Neural Networks with Incremental Learning Ability.[査読有り]研究論文(国際会議プロシーディングス)

- Since the training of support vector machines needs to solve the dual problem with the number of variables equal to the number of training data, the training becomes slow when the number of training data is large. To speed up training the Sequential Minimal Optimization (SMO) technique has been proposed, in which two data are optimized simultaneously. In this paper, we propose to extend SMO so that more than two data are optimized simultaneously. Namely, we select a working set including variables, solve the equality constraint for one variable included in the working set, and substitute it into the objective function. Then we solve the subproblem related to the working set by calculating the inverse of the Hessian matrix. We evaluate our method for the five benchmark data sets and show the speed-up of training over SMO.システム制御情報学会, 2002年11月, システム制御情報学会論文誌, 15(11) (11), 607 - 614, 日本語

- 2002年01月, ICONIP 2002 - Proceedings of the 9th International Conference on Neural Information Processing: Computational Intelligence for the E-Age, 5, 2566 - 2570

- In this paper, an approach to feature extraction utilizing independent component analysis (ICA) is pro-posed. In our approach, input patterns are transformed into feature vectors using ICA-bases that are obtained through two-layer neural network learning. A k-NN classifier is applied to these ICA feature vectors when the recognition accuracy is evaluated. Hand-written digits in MNIST database are used as target characters. Fast ICA algorithm is applied to these images in order to learn ICA-bases. In recognition experiments, we demonstrate that the ICA approach realizes a potential feature extraction method for hand-written digits. Furthermore, we show the addition of noise patterns to training data is effective for elimination of redundant basis functions.一般社団法人 電気学会, 2002年, 電気学会論文誌. C, 122(3) (3), 465 - 470, 日本語

- When neural networks are trained incrementally, input-output relations that are trained formerly tend to be collapsed by the learning of new data. This phenomenon is often called interference. To suppress the interference efficiently, we propose an incremental learning model, in which Long-Term Memory (LTM) is introduced into Resource Allocating Network (RAN) proposed by Platt. This type of memory is utilized for storing useful training data (called LTM data) that are generated adaptively in the learning phase. When a new training datum is given, the proposed system searches several LTM data that are useful for suppressing the interference. The retrieved LTM data as well as the new training datum are trained simultaneously in RAN. In the simulations, the proposed model is applied to various incremental learning problems to evaluate the function approximation accuracy and the learning speed. From the simulation results, we certify that the proposed model can attain good approximation accuracy with small computation costs.公益社団法人 計測自動制御学会, 2002年, 計測自動制御学会論文集, 38(9) (9), 792 - 799, 日本語

- 2001年, KNOWLEDGE-BASED INTELLIGENT INFORMATION ENGINEERING SYSTEMS & ALLIED TECHNOLOGIES, PTS 1 AND 2, 69, 22 - 26, 英語Learning action-value functions using neural networks with incremental learning ability[査読有り]研究論文(国際会議プロシーディングス)

- 2001年01月, Proceedings of the International Joint Conference on Neural Networks, 3, 1989 - 1994Reducing computations in incremental learning for feedforward neural network with long-term memory

- A main problem with dynamical associative memories (DAMs) is that when memory patterns are stored, pseudo-memories (false fixed points and limit cycles) are also generated and they hinder proper association of input patterns. To overcome this problem, Hassoun proposed a heuristic method of reducing pseudo-memories. In this method, DAMs are constructed such that a zero vector called “ground state” as well as stored patterns is stabilized and sparsely activated states (sparse patterns) converge to the ground state. Such dynamical properties of neural networks can be described with linear inequalities, and connection weights of networks are obtained by solving these inequalities using the Ho-Kashyap algorithm. In this paper, we propose an extended Hassoun model in which network dynamics are modified such that dense patterns, mix-ture patterns and inhibition patterns are also converged to the ground state. In simulations, we compare association performance of this extended Hassoun model with conventional associative memory models, and demonstrate the usefulness of our proposed model as a dynamical associative memory.一般社団法人 電気学会, 2001年, 電気学会論文誌. C, 121(5) (5), 899 - 905, 日本語

- The detection of gas leakage sound from pipes is important in petroleum refining plants and chemical plants, as often the gas used in these plants are flammable or poisonous. In order to establish the acoustic diagnosis technique for the leakage sound, we examined the application of modular neural networks to the stable detection. The modular neural network has the ability to adapt its structure according to the environment. Experiments were performed for an artificial gas leakage device with various experimental conditions to imitate the change of environment for a long term. The discrimination accuracy with the proposed network was observed to be about 93%. From the results, we confirmed the effectiveness for the application of the modular neural network to the detection of the leakage sound for the practical use.計測自動制御学会, 2000年09月, 計測自動制御学会論文集, 36(9) (9), 797 - 803, 日本語

- In this paper we discuss training of three-layered neural network classifiers by solving inequalities. Namely, first we represent each class by the center of the training data belonging to the class, and determine the set of hyperplanes that separate each class (i.e., each center) into a single region. Then according to whether the center is on the positive or negative side of the hyperplane, we determine the target values of each class for the hidden neurons (i.e., hyperplanes). Since the convergence condition of the neural network classifier is now represented by the two sets of inequalities, we solve the sets successively by the Ho-Kashyap algorithm. We demonstrate the advantage of our method over the backpropagation algorithm using several benchmark data sets.一般社団法人 システム制御情報学会, 2000年06月, システム制御情報学会論文誌, 13(6) (6), 276 - 283, 日本語

- 2000年, IJCNN 2000: PROCEEDINGS OF THE IEEE-INNS-ENNS INTERNATIONAL JOINT CONFERENCE ON NEURAL NETWORKS, VOL III, 3, 555 - 560, 英語Training three-layer neural network classifiers by solving inequalities研究論文(国際会議プロシーディングス)

- In this paper, we propose an evolutionary approach to architecture design of modular dynamical neural networks. As one of modular dynamical neural networks, we adopt Cross-Coupled Hopfield Nets (CCHN) in which plural Hopfield networks are coupled to each other. The architecture of CCHN is represented by some structural-parameters such as the number of modules, the numbers of units per module, the module connectivity, and so forth. In the proposed design method, these structural-parameters are treated as phenotype of an individual, and suitable modular architecture is searched through the evolution of its genetic representation (genotype) by using genetic algorithms. Based on a simple direct coding method, the order of length of genetic representation for the structural-parameters can be estimated to be O(N2) where N is the total number of units. On the other hand, the order of genetic representation proposed here is O(N). To verify the usefulness of proposed method, we apply a CCHN to associative memories. Here, the fitness of an individual is defined so as to be larger when a CCHN has a simpler architecture as well as when the association performance is higher. As the result of simulations, we certify that the proposed design method can find high-performance CCHN with simple modular architectures.公益社団法人 計測自動制御学会, 2000年, 計測自動制御学会論文集, 36(3) (3), 298 - 305, 日本語

- We describe what characteristics an independent component analysis can extract from Japanese continuous speech. Speech data was selected from ATR database uttered by a female speaker. The data was recorded at 20kHz sampling frequency and was pre-processed with a whitening filter. The learning algorithm of a network was an information-maximization approach proposed by Bell and Sejnowski. After the learning, most of the basis functions that are columns of a mixing matrix were localized in both time and frequency. Furthermore, we confirmed that there were some basis functions to extract the acoustic feature such as the pitch and the formant of each vowel.公益社団法人 計測自動制御学会, 2000年, 計測自動制御学会論文集, 36(5) (5), 456 - 458, 日本語

- It was reported that a sparse coding algorithm produced a set of basis functions being spatially localized, oriented, and bandpass for natural images. The application of Independent Component Analysis (ICA) to the natural images has shown to be similar results to the sparse coding's result. However, the ICA can be applied in the case of basis function matrices to be non-singular and invertible. There are not such limitations in the sparse coding algorithm. This property allows that the code is overcomplete, that is, the number of code elements is greater than the effective dimensionality of the input space. The purpose of this paper is to examine what characteristics of speech the sparse coding algorithm extracts from natural sounds. Speech data was Japanese five vowels uttered by a female speaker during about 1sec. Most of the basis functions were localized in frequency after the training. Some basis functions only shifted in time and resembled each other. Each basis function was compared with the speech data and the result was that some basis functions responded selectively to each vowel. The frequency analysis for the basis function showed that some basis functions extracted the pitch frequency and the formant of each vowel.一般社団法人 電気学会, 2000年, 電気学会論文誌. C, 120(12) (12), 1996 - 2002, 日本語

- IEEE, 1999年, International Conference on Knowledge-Based Intelligent Electronic Systems, Proceedings, KES, 145 - 148, 英語Evolution of a dynamical modular neural network and its application to associative memories研究論文(学術雑誌)

- IEEE, 1999年, Proceedings of the International Joint Conference on Neural Networks, 5, 2981 - 2984, 英語Application of independent component analysis to feature extraction of speech研究論文(国際会議プロシーディングス)

- IEEE, 1999年, International Conference on Knowledge-Based Intelligent Electronic Systems, Proceedings, KES, 149 - 152, 英語Emergence of feature extraction function using genetic programming研究論文(学術雑誌)

- IEEE, 1999年, Proceedings of the International Joint Conference on Neural Networks, 4, 2867 - 2871, 英語Application of independent component analysis to hand-written Japanese character recognition研究論文(国際会議プロシーディングス)

- Kluwer Academic Publishers, 1999年, Neural Processing Letters, 10(2) (2), 97 - 109, 英語[査読有り]研究論文(学術雑誌)

- John Wiley and Sons Inc., 1998年, Electrical Engineering in Japan (English translation of Denki Gakkai Ronbunshi), 125(2) (2), 27 - 34, 英語研究論文(学術雑誌)

- Springer Verlag, 1998年, Biological Cybernetics, 78(1) (1), 19 - 36, 英語[査読有り]研究論文(学術雑誌)

- In this paper, we propose a new autoassociative memory model which is derived from Cross-Coupled Hopfield Nets (CCHN). The CCHN is a modular neural network in which plural Hopfield networks are mutually connected via feedforward neural networks. The CCHN's architecture is determined by the following structural parameters : the number of modules, the numbers of units in the modules, the contribution of the module information processings and the interactions to the whole network information processing, and the module connectivity. If these parameters are changed, the network dynamics are also changed; therefore, it may be possible to implement a great number of autoassociative memories with different nature. Through some computer simulations, we will discuss a diversity of association properties in the proposed model.一般社団法人 システム制御情報学会, 1997年12月, システム制御情報学会論文誌, 10(12) (12), 668 - 678, 日本語

- In this paper, the association characteristics of Cross-Coupled Hopfield Nets (CCHN) proposed as a modular neural network model are discussed in an analytical way. In the CCHN, an arbitrary number of modules (Hopfield networks) can be mutually connected via feedforward networks called “internetworks”, whose outputs generate the interactions among module networks. To evaluate the CCHN as a modular neural network, it has been applied to associative memories so far. Although its excellent association performance is supported by many simulation results, it is still difficult to compute the memory capacity exactly and examine the dynamical properties rigorously, because the information processing of the CCHN includes strong nonlinearity. Hence, as the first step to the analytical approach, this paper focuses on a 1-module CCHN whose interaction is realized by a two-layered feedforward internetwork. In this case, the connection matrix of the CCHN degenerates into a single square-matrix like a conventional auto-association type of associative memory. Through the eigenvalue analysis for the connection matrix, we reveal that the essential differences between the association characteristics of the CCHN and a conventional auto-correlation associative memory originate from the dynamics in the noise-space which is the orthogonal complement of the subspace generated from memory patterns.一般社団法人 電気学会, 1997年, 電気学会論文誌. C, 117(9) (9), 1253 - 1258, 日本語

- モジュール化ニューラルネットモデルの提案とその連想記憶能力の評価本論文では,モジュール構造をもつニューラルネット(モジュール化ニューラルネット)のモデル化手法として,情報処理様式をエネルギー関数で記述する方法を採用する.この一モデルとして,モジュールネットの情報処理とモジュールネット間の相互作用に対するエネルギー関数を線形に加算し,更にモジュールネットの状態間に多対多の写像関係がある場合でも適用可能としたCross-Coupled Nets With Many-to-Many Mapping Internetworks(CCHN-MMMI)を提案する.また,CCHN-MMMIのネットワークダイナミックスを導出し,モジュール数が2であるCCHN-MMMIの想起特性とその連想記億能力をシミュレーション実験により調べる.シミューレーション実験では,モジュール構造が明示的に与えられることによる効果を,その想起過程から従来の自己相関型連想記億モデルとの比較により考察する.次に,文字パターン対の連想を例にとり,モジュールネットの状態間に多対多の写像関係がある場合でも正しく動作することを確認する.また,基本記憶をランダムに選んだとき,その数の増加に伴う想起ダイナミックスの劣化を定量的に調べ,連想記憶モデルとしての評価を行う.その結果,さまざまな基本記憶に対し,CCHN-MMMIはモジュールネットの状態間に多対多の写像関係がある場合でも正しく動作し,その相互作用は偽記憶の想起を妨げるよう機能することがわかった.特に,モジュールネット間の写像関係を多層ネットワークで学習するCCHN-MMMIでは,自己相関型連想記憶モデルに比べ大幅に連想能力が改善され,モジュールネット間に非線形な相互作用をもつことの効果が確認された.電子情報通信学会, 1994年06月, 電子情報通信学会論文誌. D-II, 情報・システム, II-情報処理, 77(6) (6), 1135 - 1145, 日本語

- 2025年03月07日, 信学技報, 124(422) (422), 375 - 382, 日本語不正検知回避のための金融取引データ生成モデル機関テクニカルレポート,技術報告書,プレプリント等

- 不確実なデータラベルを前提とした機械学習によるサイバー攻撃検知のための誤ラベル訂正機械学習は,さまざまな課題においてデータに基づいてモデル構築を実現しているが,サイバー攻撃検知において正確なラベルが付与されないため高い精度を実現できない問題がある.本稿では,不確実なデータラベルを前提とした機械学習によるサイバー攻撃検知のための誤ラベル訂正手法を提案する.従来手法であるConfident Learningは,画像分類など汎用的なタスクにおいてクラスの組ごとに独立に誤ラベルが発生する場合に対応できる.しかしながら,サイバー攻撃検知においては,正例と負例の均衡がとれていない場合が多い.また,インシデントに基づいて運用者がラベル付けを行うため,時刻がずれることによって発生する誤ラベルが多い.本稿では,Confident Learningを拡張して,データセットの不均衡性と時刻のずれに対して頑強な誤ラベル訂正手法を提案する.提案手法の有効性を検証するために,公開されているCICIDS2017データセットおよび,企業ネットワークに設置された侵入検知システムのログを用いて評価した.その結果,提案手法は,従来手法に比べて高い精度で誤ラベルを訂正できることが分かった.また,侵入検知システムのログにおいて,ラベル時刻のずれを訂正できることを確認した. Machine learning has enabled model development based on data across various domains. However, in cyber-attack detection, the lack of accurate labels hinders high accuracy. This paper proposes a method for correcting mislabeled data in cyber-attack detection using machine learning, assuming uncertain data labels. Confident Learning, a conventional method, can handle situations where label errors occur independently within each class in general tasks such as image classification. However, in cyber-attack detection, there is often a significant imbalance between positive and negative labels. Additionally, since labels are assigned by operators based on incidents, mislabeling regarding time discrepancies frequently occurs. This paper proposes an extension of Confident Learning that provides a robust method for correcting mislabeled data, addressing both dataset imbalance and time discrepancies. To validate the effectiveness of the proposed method, we evaluated it using the publicly available CICIDS2017 dataset and logs from an IDS(Intrusion Detection System) deployed in an enterprise network. The results demonstrate that the proposed method can correct mislabeled data with higher accuracy compared to conventional methods. Furthermore, we confirmed that the method can correct time discrepancies in the labels within the IDS logs.2024年10月15日, コンピュータセキュリティシンポジウム2024論文集, 76 - 83, 日本語

- 2024年05月01日, オペレーションズ・リサーチ, 69(5) (5), 241 - 246, 日本語組織間水平連合学習による社会実装[査読有り][招待有り]記事・総説・解説・論説等(学術雑誌)

- 2024年03月, 電子情報通信学会技術研究報告(Web), 123(423(IT2023 117-135)) (423(IT2023 117-135)), 日本語継続学習型連合学習モデルにおける効率的なリプレイデータの選択機関テクニカルレポート,技術報告書,プレプリント等

- 大規模言語モデルによるセキュリティ対策の視覚認知メカニズムのモデル化に向けた検討フィッシングのようなサイバー攻撃では,ユーザ自身による対策が求められる.セキュリティ教育において,フィッシングの場合は,攻撃の特徴を記憶し,それらとWebサイトを比較することによって攻撃を判断するように教育される.しかし,日々進化するサイバー攻撃への対策として,新しい攻撃手法を学び直し続けることはユーザの大きな負担となる.本稿では,大規模言語モデル(LLM:Large Largeage Models)によるセキュリティ対策における視覚的認知メカニズムのモデル化に向けた分析方式を提案する.近年,LLMは,人間のフィードバックによるファインチューニングによって因果推論タスクが可能になってきている.しかし,LLMは,言語によって記述されていないタスクの取り扱いが難しい.そこで,提案方式は,視覚的認知の情報を言語化することによって,LLMによる視覚的認知メカニズムのモデル化を目指す.提案方式の有効性を検証するために,フィッシングサイトと正規サイトをそれぞれ110件用いて評価を行った.その結果,大規模言語モデルと視覚情報だけを用いて,適合率98.2\%,再現率83.7\%の精度でフィッシングサイトを検知できた.さらに,フィッシング対策の文書をLLMに与えて判定過程を観察することによって,人間の認知メカニズムとLLMの振る舞いの関連性を調査した.また,フィッシング判定以外の複数のセキュリティ判定タスクに対するLLMの有効性を明らかにした.今後は,ユーザを狙うさまざまなサイバー攻撃に本手法を拡大して,視覚的認知メカニズムをモデル化することによってセキュリティ対策および教育への応用を検討する. Cyber attacks such as phishing require users to take their own countermeasures. In security education, in the case of phishing, users are taught to memorize the characteristics of the attack and to judge the attack by comparing the attack with the website. However, it is a heavy burden for users to keep learning and relearning new attack methods to counter cyber attacks that are evolving day by day. In this paper, we propose an analysis method for modeling visual cognitive mechanisms in security countermeasures using large language model. Recently, large language model have become capable of performing causal inference tasks through fine tuning with human feedback. However, large language model have difficulty in handling tasks that are not described by language. Therefore, the proposed method aims at modeling visual cognition mechanisms using language model by converting visual cognition information into language. To verify the effectiveness of the proposed method, we conducted an evaluation using 110 phishing sites and legitimate sites, respectively. The results showed that the proposed method was able to detect phishing sites with an accuracy of 98.2\% and 83.7\% using only a large language model and visual information.Furthermore, we investigated the relevance to human cognitive mechanisms by qualitatively comparing the phishing decision process with a large language model given an anti-phishing document. We also clarified the effectiveness of the model in phishing attacks other than phishing sites. In the future, we will apply the model to security attacks other than phishing to realize security countermeasures and education based on cognitive mechanisms.2023年10月23日, コンピュータセキュリティシンポジウム2023論文集, 1536 - 1543, 日本語研究発表ペーパー・要旨(全国大会,その他学術会議)

- Springer, 2023年04月, Lecture Notes in Computer Science, 13625, 英語[招待有り]研究発表ペーパー・要旨(国際会議)

- Springer, 2023年04月, Lecture Notes in Computer Science, 13624, 英語[査読有り]

- Springer International Publishing, 2023年04月, Lecture Notes in Computer Science, 13624, 英語[査読有り]

- Springer, 2023年04月, Lecture Notes in Computer Science, 1794, 英語[査読有り]

- Springer, 2023年04月, Lecture Notes in Computer Science, 1792, 英語[査読有り]

- Springer, 2023年04月, Lecture Notes in Computer Science, 1791, 英語[査読有り]

- 2023年, 人工知能学会第二種研究会資料(Web), 2023(FIN-031) (FIN-031)ChatGPTを用いたニュース記事のESGトピック分析

- 2023年, 日本コンピュータ外科学会誌(Web), 25(3) (3)YOLOv8ファインチューニングによる手術ロボットhinotoriに対する縫合タスクにおける器具検出・セグメンテーション

- 2023年, 日本コンピュータ外科学会誌(Web), 25(3) (3)医療ロボットhinotoriのログ活用によるスキル評価

- 2023年, 日本コンピュータ外科学会誌(Web), 25(3) (3)ロボット支援手術における手技映像と操作ログの時間同期

- 2023年, 人工知能学会全国大会論文集(Web), 37th対照学習済みBERTによる不祥事記事分類と文章埋め込み表現の考察

- Springer, 2023年, Lecture Notes in Computer Science, 1793, 英語[査読有り]

- 2022年, 情報処理学会研究報告(Web), 2022(DPS-190) (DPS-190)機械学習を用いた悪性TLS通信の検知と通信特徴の推移に関する考察

- 2022年, インテリジェント・システム・シンポジウム(CD-ROM), 30thプライバシー保護連合学習による組織間ビッグデータ解析とその応用

- 2022年, インテリジェント・システム・シンポジウム(CD-ROM), 30th動的サンプリングを用いた連合学習型勾配ブースティング決定木の継続学習

- 2022年, 人工知能学会第二種研究会資料(Web), 2022(FIN-028) (FIN-028)機械学習を用いたアナリストレポート分析と投資判断レーティング予測

- 2022年, 人工知能学会第二種研究会資料(Web), 2022(FIN-028) (FIN-028)投資支援のためのニュース記事からのESG関連文抽出

- 2021年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 65thスーパーセキュリティーゲートの実用化に向けた深層学習モデルの軽量化

- 2021年, 情報処理学会研究報告(Web), 2021(CSEC-92) (CSEC-92)ダークネットにおける大規模調査パケットを考慮したポート番号埋め込みベクトルによるスキャンパケット解析

- 2021年, 知能システムシンポジウム講演資料(CD-ROM), 48th (Web)物体検知および追跡手法を用いた大豆の花数計測システムの開発

- 2021年, 情報科学技術フォーラム講演論文集, 20th時系列パターンの共起性に基づく大豆の収量に関与する土壌水分環境の抽出

- 2020年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 64thスーパーセキュリティーゲート実現に向けた磁場分布画像解析の深層学習による高度化

- 2020年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 64thデータ解析におけるプライバシー保護技術とその応用

- 2020年, 情報処理学会研究報告(Web), 2020(CSEC-88) (CSEC-88)深層学習モデルを用いたコマンドログに基づくユーザなりすまし検知

- 2020年, 情報処理学会研究報告(Web), 2020(CSEC-88) (CSEC-88)深層学習モデルを用いたURLに着目したアクセスログ内の悪性Webサイト探索

- 2019年, 計測自動制御学会制御部門マルチシンポジウム(CD-ROM), 6thAI×セキュリティの現状と期待

- 2019年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 63rd相関ルール解析とダークネット解析を用いたネットワークスキャン観測の高度化

- 2019年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 63rdRetinaNetと物体追跡手法を用いた大豆生育情報の自動取得

- 2019年, 人工知能学会全国大会(Web), 33rd自己注意機構付きLSTMを用いた景況感情報に基づく金融文書の重要文抽出

- 2019年, 人工知能学会全国大会(Web), 33rd三層ニューラルネットワークにおけるRing-LWEベース準同型暗号を用いた効率的なプライバシー保護推論処理

- 2019年, 人工知能学会全国大会(Web), 33rd畳み込みニューラルネットワークを用いたアナリスト往訪記録における景況感判定

- 2019年, 電子情報通信学会技術研究報告, 118(478(ISEC2018 81-134)) (478(ISEC2018 81-134))Torクローラを用いたダークウェブにおける悪性URLの探索

- 2019年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 63rd機械学習とダークネット解析を用いたDDoS観測の高度化

- 2019年, IEEE Trans. Neural Networks Learn. Syst., 30(1) (1), 2 - 10[査読有り]

- 一般社団法人 システム制御情報学会, 2019年, システム/制御/情報, 63(2) (2), 84 - 84, 日本語[招待有り]書評論文,書評,文献紹介等

- 2018年, 日本作物学会講演会要旨集, 245th北海道における薬害によるダイズの分枝発達抑制

- 2017年, 情報処理学会シンポジウムシリーズ(CD-ROM), 2017(2) (2)ダークネットトラフィックデータの頻出パターン解析

- 2017年, 人工知能学会全国大会論文集(CD-ROM), 31st大豆の生育情報を自動取得する画像センシング手法の開発

- 2017年, 情報処理学会シンポジウムシリーズ(CD-ROM), 2017(2) (2)匿名ネットワークTorにおけるマーケット商品とセキュリティ事件との関連性に関する考察

- 2016年, 情報処理学会シンポジウムシリーズ(CD-ROM), 2016(2) (2)ダークネットトラフィックの可視化とオンライン更新によるモニタリング

- 2016年, 情報処理学会研究報告(Web), 2016(SPT-17) (SPT-17)ダークネットトラフィック解析による学習型DDoSバックスキャッタ検出システム

- 一般社団法人 システム制御情報学会, 2016年, システム/制御/情報, 60(3) (3), 120 - 125, 日本語

- 2015年, 情報処理学会シンポジウムシリーズ(CD-ROM), 2015(3) (3)ダークネットトラフィックに基づく学習型DDoS攻撃監視システムの開発

- 2015年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 59thダークネットトラフィックに基づいたDDoSバックスキャッタ判定

- システム制御情報学会, 2014年05月21日, システム制御情報学会研究発表講演会講演論文集, 58, 6p, 英語A Neural Network Model for Incremental Learning of Large-Scale Stream Data

- システム制御情報学会, 2014年05月21日, システム制御情報学会研究発表講演会講演論文集, 58, 4p, 英語Fast Online Feature Extraction Using Chunk Incremental Kernel Principal Component Analysis

- 2014年, システム制御情報学会研究発表講演会講演論文集(CD-ROM), 58thダークネットパケットに対するDDoS攻撃によるバックスキャッター判定に関する研究

- 一般社団法人 システム制御情報学会, 2014年, システム/制御/情報, 58(1) (1), 46 - 46, 日本語

- システム制御情報学会, 2013年05月15日, システム制御情報学会研究発表講演会講演論文集, 57, 3p, 英語Handling Concept Drift Using Incremental Linear Discriminant Analysis with Knowledge Transfer in Non-stationary Data Streams

- 2013年, 情報処理学会シンポジウムシリーズ(CD-ROM), 2013(4) (4)ダークネットトラフィックデータの解析によるサブネットの脆弱性判定に関する研究

- 複数のパター認識を同時または逐次的に学習する問題は,マルチタスクパターン認識問題と呼ばれる.この問題では,同一の入力に対して複数のクラスラベルが割り当てられ,システムは訓練データを学習しながら,複数の認識概念を自律的に獲得することを求められる.本研究では,タスクおよび訓練データがどちらも逐次的に与えられる追加学習の設定で,タスク変動検知機能,知識移転機能,タスクの誤分類訂正機能をもつ追加学習型ニューラルネットモデルを紹介する.一般社団法人 システム制御情報学会, 2010年, システム制御情報学会 研究発表講演会講演論文集, SCI10, 301 - 301, 日本語

- インターネットの発達により,高次元かつ大量のデータが時々刻々と蓄積されるようになった.このような環境で認識,予測,診断などを効率よく行っていくには,時間的に変化するデータ群に適応して次元削減を行い,システムの追加学習が行われる必要がある.次元削減にはオンライン型の主成分分析アルゴリズムなどが提案されている.本発表では,オンライン型主成分分析と追加学習型ニューラルネットを組み合わせた学習モデルを紹介する.一般社団法人 システム制御情報学会, 2007年, システム制御情報学会 研究発表講演会講演論文集, SCI07, 164 - 164, 日本語

- 一般社団法人 システム制御情報学会, 2005年, システム/制御/情報, 49(10) (10), 424 - 425, 日本語

- 一般社団法人 システム制御情報学会, 2005年, システム/制御/情報, 49(12) (12), 488 - 488, 日本語

- 2004年11月01日, 電気学会論文誌. C, 電子・情報・システム部門誌 = The transactions of the Institute of Electrical Engineers of Japan. C, A publication of Electronics, Information and System Society, 124(11) (11), 2201 - 2201, 日本語特集号によせて

- 公益社団法人 計測自動制御学会, 2004年09月10日, 計測と制御 = Journal of the Society of Instrument and Control Engineers, 43(9) (9), 723 - 723, 日本語

- 2003年, 実吉奨学会研究報告集, 20,27-30, 日本語独立成分分析を用いた個人性抽出に関する基礎研究その他

- 公益社団法人 計測自動制御学会, 2002年12月10日, 計測と制御 = Journal of the Society of Instrument and Control Engineers, 41(12) (12), 888 - 893, 日本語

- 2000年08月10日, 計測と制御 = Journal of the Society of Instrument and Control Engineers, 39(8) (8), 522 - 522, 日本語独立成分分析

- 一般社団法人 日本ロボット学会, 1993年01月15日, 日本ロボット学会誌, 11(1) (1), 44 - 48, 日本語

- システム制御情報学会, 1992年10月15日, システム/制御/情報 : システム制御情報学会誌 = Systems, control and information, 36(10) (10), 669 - 677, 日本語ニューラルネットワーク応用の最新動向

- 1992年10月15日, システム/制御/情報 : システム制御情報学会誌 = Systems, control and information, 36(10) (10), 679 - 679, 日本語「ニューロメール」 について

- 奈良工業高等専門学校, 1992年, 奈良工業高等専門学校研究紀要, (28) (28), p41 - 44, 日本語多モジュ-ルニュ-ラルネットの動作方程式の導出

- 奈良工業高等専門学校, 1990年, 奈良工業高等専門学校研究紀要, (26) (26), p61 - 67, 日本語パタ-ンの時間伸縮を許容する自己組織化神経回路網モデル

- 奈良工業高等専門学校, 1989年, 奈良工業高等専門学校研究紀要, (25) (25), p57 - 62, 日本語コホ-ネンネットの階層化モデルによる単音節認識

- オーム社, 2021年11月, 日本語, ISBN: 9784274227974データサイエンスの考え方 : 社会に役立つAI×データ活用のために

- 培風館, 2021年03月, 日本語, ISBN: 9784563016104データサイエンス基礎

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030042394Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part VIIその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030042240Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part VIその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030042219Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part Vその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030042127Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part IVその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030041823Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part IIIその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030041793Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part IIその他

- 共編者(共編著者), Springer, 2018年12月, 英語, ISBN: 9783030041670Neural Information Processing - 25th International Conference, ICONIP 2018, Siem Reap, Cambodia, December 13-16, 2018, Proceedings, Part Iその他

- 共編者(共編著者), Elsevier, 2018年12月, 英語INNS Conference on Big Data and Deep Learningその他

- その他, Elsevier, 2018年11月, 英語, The emergence of non-trivial embedded sensor units and cyber-physical systems and the Internet of Things has made possible the design and implementation of sophisticated applications where large amounts of real-time data are collected, possibly to constitute a big data picture as time passes. Within this framework, in-telligence mechanisms based on machine learning, neural netw, ISBN: 9780128154809Artificial Intelligence in the Age of Neural Networks and Brain Computing (Chapter 12 - Computational Intelligence in the Time of Cyber-Physical Systems and the Internet of Things)学術書

- 共編者(共編著者), Springer International Publishing AG, 2016年10月, 英語, The four volume set LNCS 9947, LNCS 9948, LNCS 9949, and LNCS 9950 constitues the proceedings of the 23rd International Conference on Neural Information Processing, ICONIP 2016, held in Kyoto, Japan, in October 2016. The 296 full papers presented were carefully reviewed and selected from 431 submissions. The 4 volumes are organized in topical sections on deep and reinforcement, ISBN: 9783319466712Neural Information Processing学術書

- Springer, 2016年, 英語, ISBN: 9783319466743Neural information processing : 23rd International Conference, ICONIP 2016, Kyoto, Japan, October 16-21, 2016, Proceedings

- 共著, IN-TECH, 2009年01月, 英語State of the Art in Face Recognition学術書

- 共著, 共立出版, 2005年12月, 日本語人工知能学辞典学術書

- 共著, Borneo Publishing Co., 2005年, 英語Neural Networks Applications in Information Technology and Web Engineering学術書

- 共著, Springer-Verlag, 2004年, 英語Neural Information Processing: Research and Development学術書

- 共著, Advanced Knowledge International, 2003年, 英語Dynamic Systems Approach for Embodiment and Sociality学術書

- 共著, 朝倉書店, 1995年, 日本語ニューラルネットと計測制御学術書

- 共著, 共立出版, 1994年, 日本語, ISBN: 4320027140ニューラルネットの基礎と応用学術書

- 電子情報通信学会 総合大会, 2025年03月, 日本語AIセキュリティと安全性評価への課題[招待有り]シンポジウム・ワークショップパネル(指名)

- 2025年暗号と情報セキュリティシンポジウム(SCIS2025), 2025年01月, 日本語プライバシー保護連合学習のための継続学習モデルの提案シンポジウム・ワークショップパネル(公募)

- The 2024 International Conference on Neural Information Processing (ICONIP2024), 2024年12月, 英語Navigating Responsible AI: Opportunities, Threats, and Ethical Boundaries[招待有り]シンポジウム・ワークショップパネル(指名)

- コンピュータセキュリティシンポジウム2024, AWS/PWS共同企画「AIガバナンスに向けた政策と技術の動向について」, 2024年10月, 日本語AIを安全に利用する技術的課題と対策[招待有り]シンポジウム・ワークショップパネル(指名)

- コンピュータセキュリティシンポジウム 2024, 2024年10月, 日本語不確実なデータラベルを前提とした機械学習によるサイバー攻撃検知のための誤ラベル訂正口頭発表(一般)

- 4th CIC-NICT Workshop, Canadian Institute for Cybersecurity, University of New Brunswick, 2024年09月, 英語ime Series Data Augmentation Using State-Space Model and Its Application to Cyber Attack Data Generation[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- Workshop on Cyber Defense and Resilience at Behaviour-Centric Cybersecurity Center (BCCC), York University, 2024年09月, 英語Time Series Data Augmentation Using State-Space Model and Its Application to Cyber Attack Data Generation[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- 情報処理学会 連続セミナー2024「情報技術の新たな地平:AIと量子が導く社会変革」, 2024年09月, 日本語AIの社会実装とセキュリティ[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- EAGLE DAY 2024, 2024年04月, 日本語組織間連合学習による社会課題への取組み[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- NICTサイバーセキュリティシンポジウム2024, 2024年02月, 日本語組織間連合学習AIによる社会課題へのチャレンジ – 銀行不正送金検知の取組み[招待有り]口頭発表(招待・特別)

- 2024年暗号と情報セキュリティシンポジウム(SCIS2024), 2024年01月, 日本語アクティブスキャンによるIoT デバイスフィンガープリントを利用したマルウェア感染端末数の推定シンポジウム・ワークショップパネル(公募)

- 2024年暗号と情報セキュリティシンポジウム(SCIS2024), 2024年01月, 日本語Cloak-Bench:大規模言語モデルによるセキュリティ分析の定量的評価方式 – フィッシングキットのクローキング検出への応用シンポジウム・ワークショップパネル(公募)

- 2023年度日本OR学会関西支部シンポジウム, 2023年12月, 日本語AIによる特殊詐欺監視[招待有り]口頭発表(招待・特別)

- The 2023 International Conference on Neural Information Processing (ICONIP2023), 2023年11月, 英語The Impact of Professional Societies in Shaping Disruptive Technologies such as Generative AI[招待有り]シンポジウム・ワークショップパネル(指名)

- Chitose International Forum on Science & Technology, 2023年09月, 日本語Privacy-Preserving Machine Learning for Big Data Analysis – How can we solve social issues using AI? -[招待有り]口頭発表(招待・特別)

- 兵庫県立農林水産技術総合センター講演, 2023年08月, 日本語データサイエンスと活用事例 〜深層学習を用いた大豆の生育情報センシング〜[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- Lecture 2 at the University of Ljubljana, 2023年03月, 英語Privacy-Preserving Machine Learning for Big Data Analysis - How can we solve social issues using AI? –“[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- Lecture 1 at the University of Ljubljana, 2023年03月, 英語Cyber Security and Its Countermeasures in AI Systems[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- 情報セキュリティ・シンポジウム(日本銀行金融研究所・情報技術研究センター), 2023年03月, 日本語機械学習とOSSのセキュリティ[招待有り]シンポジウム・ワークショップパネル(指名)

- in 2023 Symposium on Cryptography and Information Security (SCIS), 2023年01月, 英語BFL-Boost: Blockchain-based Federated Learning for Gradient Boosting to Enhance Security in Model Trainingシンポジウム・ワークショップパネル(公募)

- 2022 5th Artificial Intelligence and Cloud Computing Conference, 2022年12月, 英語Cyber Security and Its Countermeasures in AI Systems[招待有り]口頭発表(基調)

- 第10回オープンテクノフォーラム(神奈川県支部第116回 CPD講座, 2022年11月, 日本語データサイエンスの考え方 : 社会に役立つAI×データ活用のために[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- 第30回インテリジェント・システム・シンポジウム(FAN2022), 2022年09月, 日本語動的サンプリングを用いた連合学習型勾配ブースティング決定木の継続学習口頭発表(一般)

- 第30回インテリジェント・システム・シンポジウム,, 2022年09月, 日本語プライバシー保護連合学習による組織間ビッグデータ解析とその応用[招待有り]口頭発表(基調)

- 第30回インテリジェント・システム・シンポジウム(FAN2022), 2022年09月, 日本語Researcher2Vecによる研究者ネットワーク可視化システムの開発 - 神戸大学における研究DXの取組口頭発表(一般)

- MS&ADサイバーワークショップ, 2022年08月, 日本語人工知能システムにおけるサイバーセキュリティリスクとその対策[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- NVIDIA AI DAYS 2022, 2022年06月, 日本語プライバシー保護連合学習技術を活用した銀行不正送金検知[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- The APNNS/IEEE-CIS Education Forum series on Deep Learning and Artificial Intelligence Summer School 2022 (DLAI6), 2022年06月, 英語Future deep learning machines inspired by the human brain[招待有り]公開講演,セミナー,チュートリアル,講習,講義等

- 第28回人工知能学会 金融情報学研究会(SIG-FIN), 2022年03月, 日本語投資支援のためのニュース記事からのESG関連文抽出口頭発表(一般)

- 第28回人工知能学会 金融情報学研究会(SIG-FIN), 2022年03月, 日本語機械学習を用いたアナリストレポート分析と投資判断レーティング予測口頭発表(一般)

- 第96回コンピュータセキュリティ合同研究発表会 (CSEC2022), 2022年03月, 日本語機械学習を用いた悪性TLS通信の検知と通信特徴の推移に関する考察口頭発表(一般)

- 2022年 暗号と情報セキュリティシンポジウム(SCIS2022), 2022年01月, 日本語動的サンプリングを使用した勾配ブースティング決定木の連合追加学習口頭発表(一般)

- 2021 4th Artificial Intelligence and Cloud Computing Conference (AICCC 2021), 2021年12月, 英語Privacy-Preserving Machine Learning for Big Data Analysis and its potential applications[招待有り]口頭発表(基調)

- コンピュータセキュリティシンポジウム 2021, 2021年10月, 日本語HTMLタグの構造に着目したグラフ畳み込みネットワークによる悪性サイト判定口頭発表(一般)

- Computer Security Symposium 2021(CSS2021), 2021年10月, 英語Detecting Malicious Websites Based onJavaScript Content Analysis口頭発表(一般)

- コンピュータセキュリティシンポジウム 2021, 2021年10月, 日本語深層学習モデルと勾配ブースティング決定木モデルを用いたユーザなりすまし検知口頭発表(一般)

- 情報科学技術フォーラム講演論文集 (FIT), 2021年08月, 日本語時系列パターンの共起性に基づく大豆の収量に関与する土壌水分環境の抽出口頭発表(一般)

- 第65回システム制御情報学会研究発表講演会 (SCI’21), 2021年05月, 日本語スーパーセキュリティゲートの実用化に向け た深層学習モデルの軽量化口頭発表(一般)

- 第186回マルチメディア通信と分散処理・第92回コンピュータセキュリティ合同研究発表会, 2021年03月, 日本語ダークネットにおける大規模調査パケットを考慮したポート番号埋め込みベクトルによるスキャンパケット解析口頭発表(一般)

- 計測自動制御学会 第48回知能システムシンポジウム, 2021年03月, 日本語物体検知および追跡手法を用いた大豆の花数計測システムの開発口頭発表(一般)

- 日本テクノセンターAI基礎研修, 2021年02月, 日本語デジタルトランスフォーメーションで求められるAIの役割[招待有り]口頭発表(招待・特別)

- 2021年 暗号と情報セキュリティシンポジウム(SCIS2021), 2021年01月, 日本語準同型暗号を用いたプライバシー保護決定木アンサンブルによる外れ値検知口頭発表(一般)

- 2021年 暗号と情報セキュリティシンポジウム(SCIS2021), 2021年01月, 日本語文字レベル畳み込みニューラルネットによる悪性サイト判定のURL単語頻度に基づく高度化口頭発表(一般)

- Computer Security Symposium 2020 (CSS2020), 2020年10月, 英語Deep Pyramid Convolutional Neural Networks for Detecting Obfuscated Malicious JavaScript Codes Using Bytecode Sequence Features口頭発表(一般)

- コンピュータセキュリティシンポジウム 2020, 2020年10月, 日本語ポート番号埋め込みベクトルを用いたダークネットスキャンパケット解析口頭発表(一般)

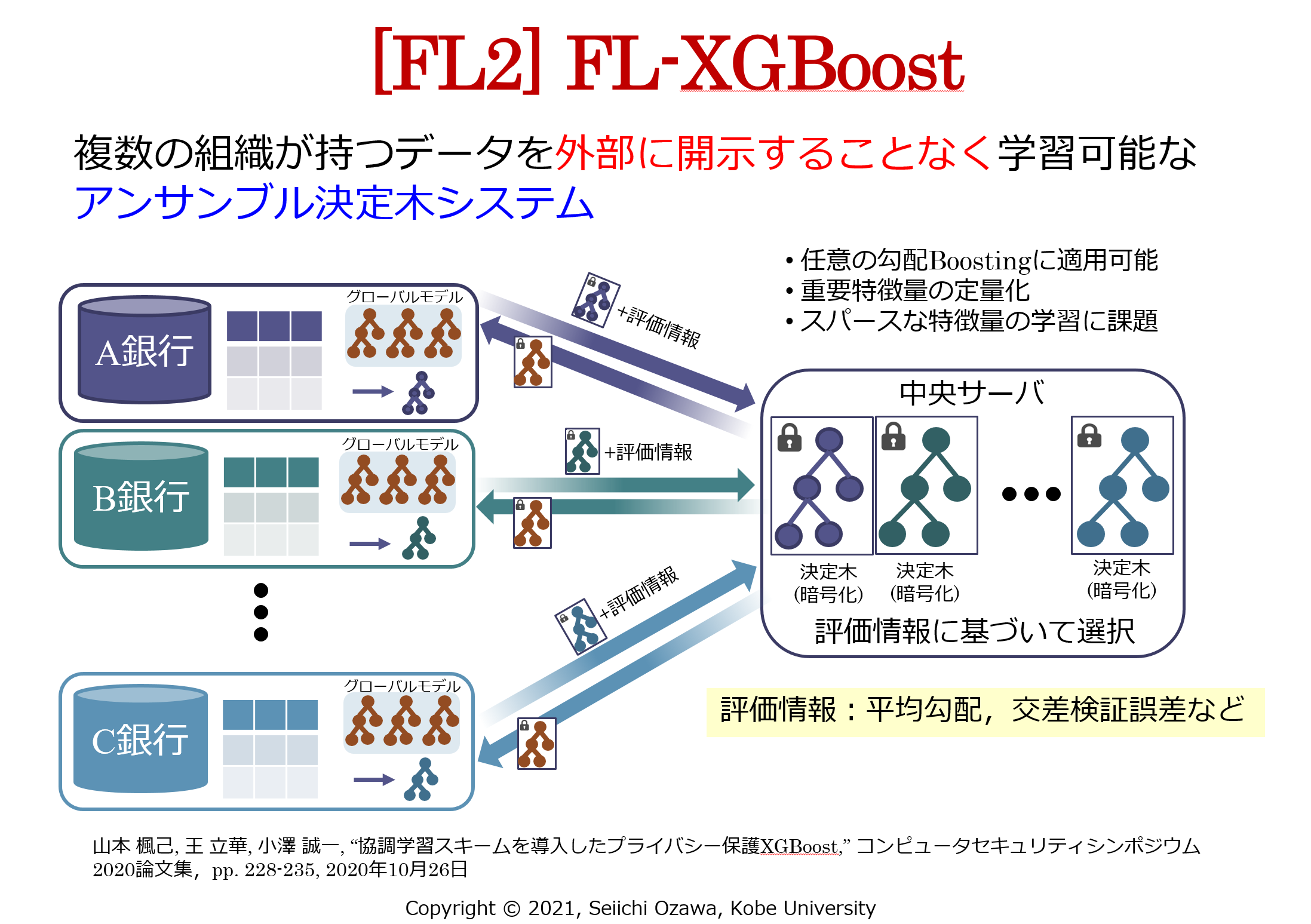

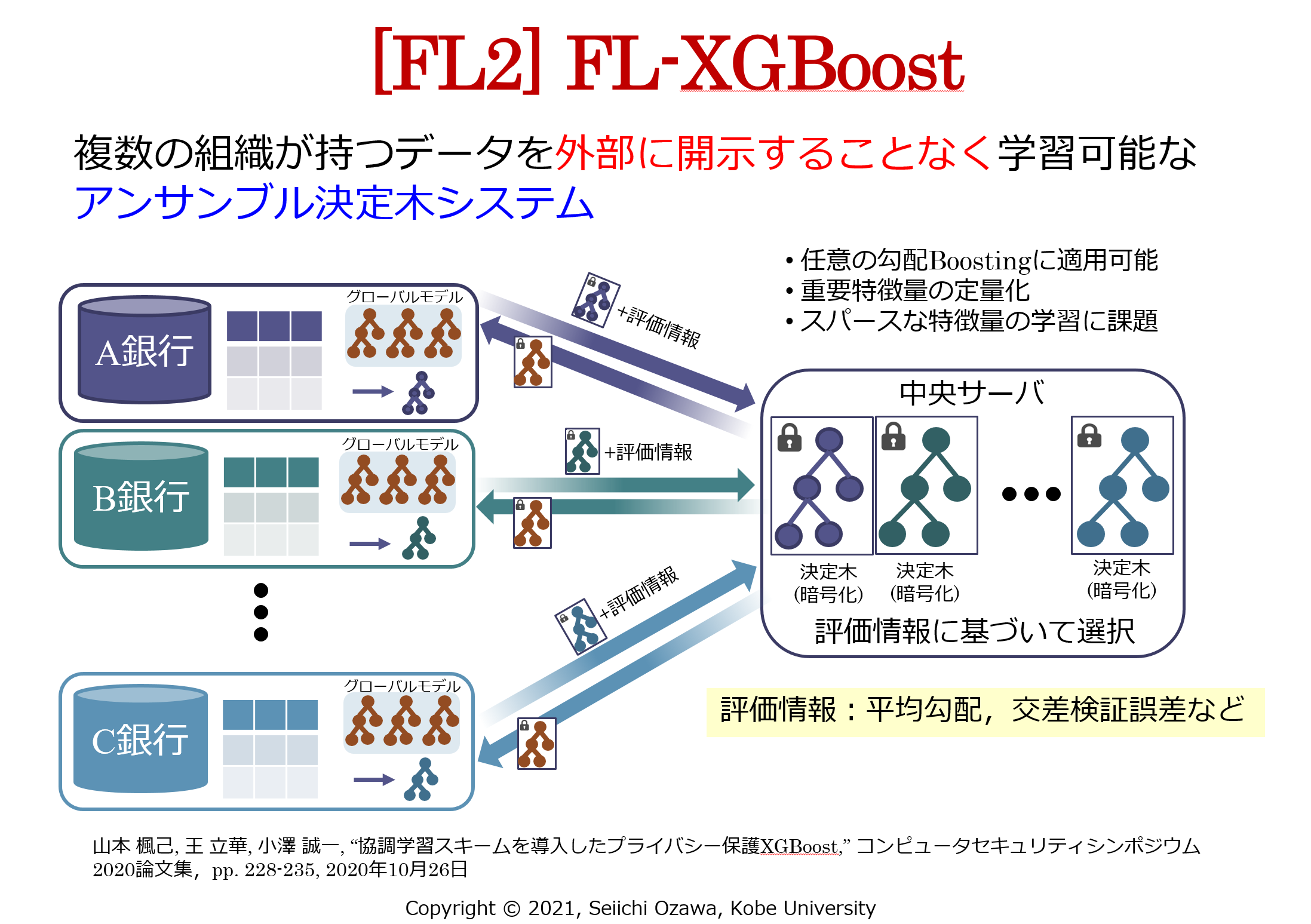

- コンピュータセキュリティシンポジウム 2020, 2020年10月, 日本語協調学習スキームを導入したプライバシー保護XGBoost口頭発表(一般)

- Deep Learning and Artificial Intelligence Summer School 2020 (DLAI3), 2020年06月, 日本語An Introduction to Privacy-Preserving Machine Learning for Big Data Analysis[招待有り]口頭発表(招待・特別)

- 日本テクノセンターAI基礎研修, 2020年06月, 日本語AI基礎研修 -データ解析のためのAI-[招待有り]口頭発表(招待・特別)